Investigadors de la Universitat xinesa de Zheijiang han descobert una cosa molt interessant, és a dir, que els assistents intel·ligents dels telèfons mòbils (en aquest cas Siri i Alexa) poden ser atacats d'una manera molt senzilla sense que el propietari del dispositiu atacat en tingui cap idea. Els atacs guiats per ultrasons són inaudibles per l'oïda humana, però el micròfon del vostre dispositiu els pot detectar i, segons resulta, es pot comandar en molts casos.

Podria ser t'interessa

Aquest mètode d'atac s'anomena "DolphinAttack" i funciona amb un principi molt senzill. En primer lloc, cal convertir les ordres de veu humana en freqüències ultrasòniques (banda de 20 hz i superior) i després enviar aquestes ordres al dispositiu objectiu. Tot el que es necessita per a una transmissió de so amb èxit és un altaveu del telèfon connectat a un petit amplificador i un descodificador d'ultrasons. Gràcies al micròfon sensible del dispositiu atacat, les ordres es reconeixen i el telèfon/tauleta les pren com a ordres de veu clàssiques del seu propietari.

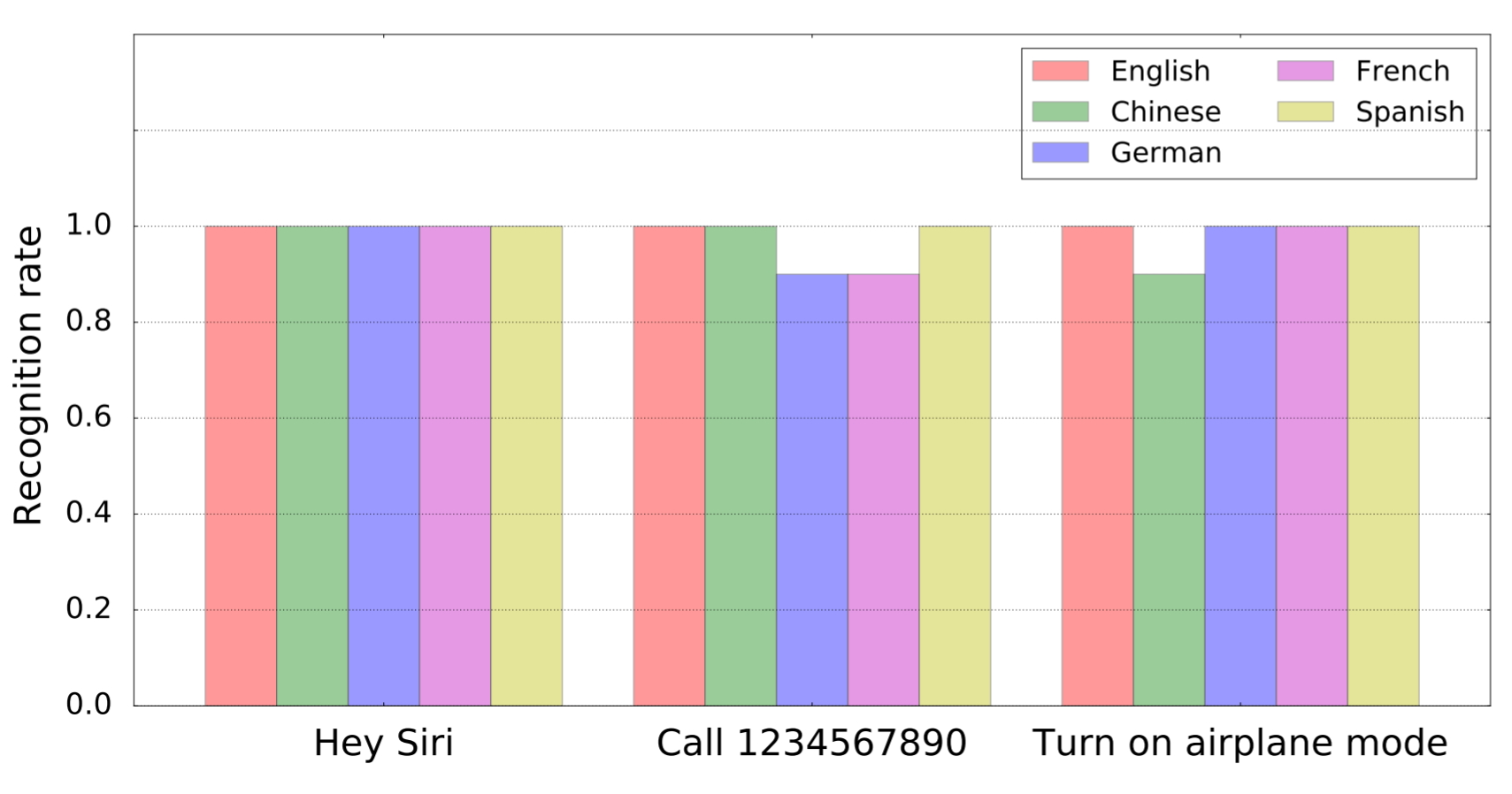

Com a part de la investigació, va resultar que bàsicament totes les dones assistents del mercat responen a aquestes comandes ajustades. Ja sigui Siri, Alexa, Google Assistant o Samsung S Voice. El dispositiu que es va provar no va influir en el resultat de la prova. La reacció dels assistents es va rebre, doncs, tant des del telèfon com des d'una tauleta o ordinador. Concretament, es van provar iPhones, iPads, MacBooks, Google Nexus 7, Amazon Echo i fins i tot Audi Q3. En total, hi havia 16 dispositius i 7 sistemes diferents. Les ordres d'ecografia van ser registrades per tothom. El que potser és encara més esgarrifós és el fet que les ordres modificades (i inaudibles per a l'oïda humana) també eren reconegudes per la funció de reconeixement de veu.

En les proves es van utilitzar diversos procediments. Des d'una simple ordre per marcar un número, fins a obrir una pàgina dictada o canviar paràmetres específics. Com a part de la prova, fins i tot es va poder canviar la destinació de la navegació del cotxe.

L'única notícia positiva sobre aquest nou mètode per piratejar el dispositiu és el fet que actualment funciona a uns metres i mig o dos metres. La defensa serà difícil, ja que els desenvolupadors d'assistents de veu no voldran limitar les freqüències de les ordres que es detecten, ja que això podria provocar una pitjor funció de tot el sistema. En el futur, però, caldrà trobar alguna solució.

Font: Engadget

Com que esteu traduint l'article, podríeu haver-lo fet més entenedor. De l'original en anglès, és molt menys confús com funciona. La defensa és trivial, només cal ignorar les ordres que vénen només en freqüències ultrasòniques.

Sí, i tal com s'indica a l'article, els desenvolupadors no procediran a ignorar les ordres de les freqüències ultrasòniques, ja que no està del tot clar com això afectaria la qualitat i les capacitats de reconeixement resultants de les ordres de veu clàssiques.

No, l'article diu tallar l'espectre. Vaig proposar ignorar l'entrada, que només es compon de la part ultrasònica de l'espectre.